2019�ϰ��������Ϣ������ʦ�ʸ��������⼰��(������)

ʱ�䣺2019-12-23 17:38 ��Դ��δ֪

- �����Թ��桿2020���ϰ����ʦ�ʸ�֤���Թ���

- ��������ڡ�2020���ϰ����ʦ�ʸ�֤�������

- ���������ϡ���ʦ�ʸ�֤�������������

- �����潲������ʦ�ʸ�֤������ѹ�����

- �������γ̡���ʦ�ʸ�֤���Կγ�

- ��ÿ��һ����ÿ�մ�

������Ϣ�������������ݿ�——�������ݿ⡷

1.��Ŀ���������ݿ�

2.���ݣ�

��ѧУ�“У���γ�”��ͬѧ��ϲ���Ŀγ�֮һ��ѧУ�����“У���γ�”��Ŀ�ڶ࣬ÿλͬѧ��Ҫ�����Լ���ʵ�����ѡ�μ���ؿγ̵�ѧϰ��Ϊ����ʱ���մ�ҵ�ѡ�������ѧУ������“У���γ�”���ݿ����洢�����Ϣ(����ҳͼ5-13),����ͨ�����ݿ�Ӧ��ϵͳ�����ݿ���й����������ͬʱ�ṩ���ݲ�ѯ������ͳ�Ƶȷ���ͨ��ǰ���ѧϰ�������Ѿ��˽���ݿ�Ӧ��ϵͳ���������ݿ����洢�������������ݣ���ʵ�ָ�Ч�������Ӷ����ֳ��ܴ�����ƣ������ǵ�����������ȷ������������ô���������Զ��Ӱ�졣��ô�����ݿ����ʲô���ӵ�?���ݿ��������֯�������ݵ�?�����������Ƕ�������“У���γ�”���ݿ���в������������˽����ݿ�����Ҫ�غ�����Ϣ�ķ�����

����

����������ѧ�����ϱ����ļ����е����ݿ��ļ�“У���γ�.mdb”��ͨ�����ۺͽ���������������⣺

(1)“У���γ�”���ݿ��е����ű�(��ͼ5-13)�볣���ı�����ʲô��ͬ?

(2)��“У���γ�”���ݿ���ԣ����ݿ��а�������Щ���ݣ������������֯��һ���?

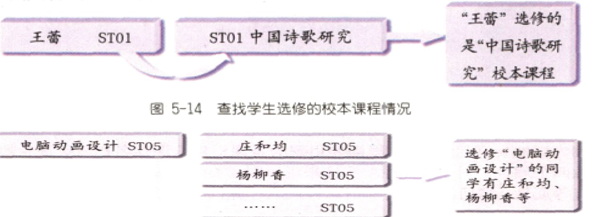

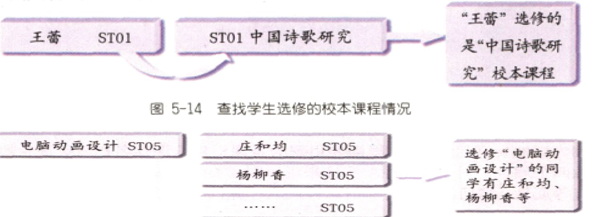

(3)����ͼ5-14��ͼ5-15����ʾ������“У���γ�”���ݿ⣬��������������ݿ�����ѯ���ݡ�

�˽�ѧ��ѡ��У���γ̵�������ҹ���:

���ҹؼ��ʣ�“����”

�˽�ѡ��У���γ̵�ѧ������IJ��ҹ��̣�

���ҹؼ��ʣ�“���Զ������”

3.����Ҫ��

(1)�����ѧ�ڼ���Ҫ����������ѧ���ߣ�������ʾ���ɡ�

(2)Ҫ��֯�ʵ��Ľ�ѧ�������ѧ�����ֻ��ڡ�

(3)����10����������Խ���

�����Ŀ

1.ʲô�����ݿ�?

2.�������ݿ������Ϣ�Ļ���˼�롣

�����������

����ѧ���̡�

(һ)�����¿�

��ʦ���ö�ý��չʾѧУУ���γ�ѡ���������ѯ��ѧ����

��ʦ���ʣ�“ͬѧ�ǣ���������ѧУ������80��У���γ̣����Ǿ����ڲ������Ͽ�����������Ϣ����ϸ�۲�ͼ�е����ݣ�˼��������ü�����洢����ͼ����Ϣ��ʱ����ô��?��ʲô���߽���ȽϺ���?”

ѧ���ش�“����ͨ��Word��Excel�����ݿ�洢������Ϣ��”

��ʦ�ܽ“ͬѧ�Ƕ���ǰѧϰ��֪ʶ���յú��ι̣�ͨ��ǰ���ѧϰ�������Ѿ����˽����ݿ�Ӧ��ϵͳ�������ǵ��������������ô���������Զ��Ӱ�졣��ô�����ݿ����ʲô���ӵ�?���ݿ��������֯�������ݵ�?���죬�ͽ�һ��ѧϰ——���������ݿ�——�������ݿ⡷��”

(��)��֪̽��

����һ�����ݿ�ĸ���

��ʦ���ö�ý��������ҷ�����ǰ���õ��زģ�ѧ������У���γ����ݿ⣬�۲�˼����

(1)���ݿ�Ļ�����ɽṹ;(2)���ݿ�ṹ����ͨ������жԱȣ��кβ���?

ѧ��˼���ó������ݿ������������DZ������ݿ�Ĺ���ҪԶԶ������ͨ���ӱ���Ĺ��ܡ�Excel���ļ���ʽ�������ݣ����ұ�������ݺ������ƣ����ݿ����ϵͳ��ר�Ŵ洢���ݵ�����ϵͳ���������ݵĴ洢���Ƚϴ�

��ʦ��ѧ���Ļ����Ϲ������ݿ�Ļ�����ʶ���������ݿ�ĸ�����ݿ���һ�����ڴ洢�ڼ�����ڡ�����֯�ġ��ɹ����ġ�ͳһ���������ݼ��ϣ���һ����һ�������ݽṹ���洢�������ݵ�һ�����ϡ�

��������������ݿ�Ĺ���

��ʦ����ѧ���Ķ�������ݣ��˽�У���γ����ݿ⽨���ķ������۲�“У���γ�”����“ѧ��”����˼����Щ����(��ͷ��Ϣ��“У���γ�”���еĿγ̡�ѧ�����༶��)��ô�ݱ�����ģ������ռ���Щ����?����“��ʵ����→��Ϣ����→���������”�Ĵ������̡�

ѧ��˼�����ɳ��������ݿ�Ļ������̣�

�ռ������Ϣ→������Ϣ����→ȷ������֮���ϵ→�������ݿ�ṹ→�༭���ݿ⡣

����������ѯ���ݿ�

��ʦ������⣺��“У���γ�”���ݿ��У�Ҫ�˽�“����ѡ����ʲô�γ�”���ֹ������������ô������?

��ͬ������ΪС�飬���۷�������Ľ��˼·��

ѧ��˼����ش𣺴�“ѡ��ѧ�������”���ҵ�“����”�������Ϣ����֪��ѡ���ǿγ̺�“ST01”�Ŀγ̣����γ̺�Ϊ“ST01”�Ŀγ�������Ҫ��“У���γ������”���ܲ鵽����˵�֪�γ̺�“ST01”Ϊ“�й�ʫ���о�”У���γ̡�

��ʦʾ����������Access���ݿⴴ��“��ѯ”�IJ�����ѧ����ϸ�۲첢���������һ����ѯ——“�˽�ѡ��У���γ̵�ѧ������IJ��ҹ���”��

(��)�������

�����ģ�����������ݿ�

��ʦ�ܽͨ���ղ����ݿ���ƺͲ�ѯ���ݿ��ѧϰ����ҶԽ������ݿ�ķ�������������ʶ����������������������ƺͽ���һ��“��ϲ�����鼮”�����ݿ⡣ͬѧ����ѧϰС��Ϊ��λ������ȷ�����ݿ���������ݣ�������������������ϣ���ƽ������ݿ�ķ�����

ѧ��С�齻����չʾ�������ݿ����Ʒ����������������ʦ����һЩ�����ѧ������Access���������Լ������ݿ��ļ������ص�չʾ����ʦ�������Ƽ�С���������Ʒ��������������ݿ�����˼��ͷ�����

(��)С����ҵ

1.���ʻع˱��ڿ���ѧ֪ʶ�㣬�ڴ˻����Ͻ�ʦ���Ը�����

2.��ѧ���κ��ռ��������Լ��ĸ���ͨѶ¼���������������ݿ�ķ�ʽ�洢��Ϣ��

��������ơ�

�������ݿ�

һ�����ݿ�ĸ���

�����������ݿ�Ĺ���

������ѯ���ݿ�

�������Ŀ��������

1.ʲô�����ݿ�?

���ο��𰸡�

���ݿ�ָһ�����ڴ洢�ڼ����������֯�ġ��ɹ����ġ�ͳһ���������ݼ��ϡ����ݿ�ϵͳ��һ����һ�������ݽṹ���洢�������ݵļ��������ϵͳ���ص㣺��һ���ṹ��֯�洢���ݡ�ͳһ�������ɹ�������Ч�����١�

2.�������ݿ������Ϣ�Ļ���˼�롣

���ο��𰸡�

���ݿ��Dz��ñ���Ľṹ�Լ������֮��Ĺ�ϵ���д洢������Ϣ�ġ����ݿ�����Ч��֯������Ϣ�ķ���֮һ�������������ݿ�洢������Ϣ��˼�뷽�����������������õ���Ϣ����������ϰ�����൱���õġ�

������Ϣ����������Ѱ��-��������Ĺ���ԭ����

1.��Ŀ����������Ĺ���ԭ��

2.���ݣ�

��������Ĺ���ԭ��

�������治������ʵʱ�����������ϒ�����Ϣ����������Ԥ�������õ���ҳ�������ݿ⡣����������������ҳ�ϵ�����, ֻ�ܻ�е��ƥ����ҳ�ϵ����֡�

���������ϵ��������棬ͨ��ָ�ռ����������ϼ�ǧ��������ʮ�ڸ���ҳ������ҳ�е�ÿһ����(�����Ĺؼ���)���������������������ݿ��ȫ���������档���û�����ij���ؼ��ʽ��м���ʱ������ҳ�������а����˸ùؼ��ʵ���ҳ������Ϊ����������д������ھ���һЩ�㷨����������������Ľ�����հ����������ؼ�����س̶ȵĸߵ��������г�����

��������������������̿��Լ�����Ϊ������һ�Ǵӻ�������ץȡ��ҳ�����ǽ����������ݿ⣬�������������ݿ��ж������������������ͼ��ʾ��

1.����������ץȡ��ҳ

�������������ܹ������������Զ��ռ���ҳ��“֩��”(Spider)ϵͳ�����Զ�������������������ҳ�е���������“��”��������ҳ���ظ���һ���̣���������“��”������ҳ�ռ�������

2.�����������ݿ�

��������������ռ���������ҳ���з�������ȡ�����ҳ��Ϣ��������ҳ��URL���������ͣ�ҳ�����ݰ��������йؼ��ʣ��ؼ��ʵ�λ�á�����ʱ�䡢��С����������ҳ�����ӹ�ϵ�ȣ�����һ������ض��㷨���д������Ӽ��㣬�õ�ÿһ����ҳ���ҳ�����ּ�������ÿһ���ؼ��ʵ���س̶�(����Ҫ��)��Ȼ������Щ�����Ϣ������ҳ�������ݿ⡣

3.���������ݿ��ж����������������

���û����˹ؼ�������������ϵͳ����ʹ���ҳ�������ݿ��в�����ùؼ�����ƥ���������ҳ��Ȼ�������Щ��ҳ��ؼ��ʵ���س̶ȣ�������������ֵ��������һ����������س̶�Խ�ߣ��ŵĴ���Խ��ǰ��

3.����Ҫ��

(1)����10����������Խ���

(2)��Ͻ��������Ҫ��ѧ�����롣

(3)�Խ��������漰������������ʾ���ɡ�

�����Ŀ1.���ڿ�����ͨ��ʲô��ʽ����С��?

2.����˵����������Ĺ�������?

����ѧ���̡�

(һ)�����¿�

ͬѧ�ǣ��Ͽ�ǰ����ʦ�ʹ����һ���������Ϸ����˵һ�����⣬ͬѧ�ǿ���ѡ�����ۻ�������ʽѰ�Ҵ𰸲�����“�������������”��“��ѧУȥ�»����Ĺ���·��”……

�ղ���ʦ����ͬѧ�Ƕ���ͨ���ڰٶ����������Ͻ�������Ѱ�ҳ���ȷ�𰸣�����������������ν��й������أ���ڿ�����һ��ѧϰ��——�����¿�——����Ѱ��-��������Ĺ���ԭ����

(��)�¿ν���

1.�������湤��ԭ��

(1)ѧ���Ķ��̲ģ�С�������������湤��ԭ����

(2)��ʦ��С��������������������Ǹ����û�����Ĺؼ��ʣ���Ԥ�������õ���ҳ�������ݿ��е����ݽ���ƥ�䣬��ͨ��һЩ�㷨��������������������ؼ�����س̶ȵĸߵ��������г�����

(3)��ʦ����ѧ�������������в��䣺���ڵĒ��������Ѿ��ձ�ʹ�ó����ӷ���������������������ͨ������������վ�Ķ��������۱����ӵ���վ�������Ᵽ֤���û�������ʱ��Խ���û���ӭ����������Խ��ǰ��

2.�������湤������

(1)��ʦ���ʣ�������������Ĺ���ԭ������ͬѧ��ͬ������Ϊһ���ܽ��������湤�����̡�

(2)��ʦ��ѧ�������������������湤�����̹���Ϊ������һ�Ǵӻ�������ץȡ��ҳ�����ǽ����������ݿ⣬�������������ݿ��ж����������������

(3)��ʦ����ѧ�������������в��䣺��������Ļ�������ԭ�����������������̣�һ�����к�ץȡ�������ڻ������з��֡��Ѽ���ҳ��Ϣ;���ǽ��������⣺ͬʱ����Ϣ������ȡ����֯����������; �����������ɼ����������û�����IJ�ѯ�ؼ��֣����������п��ټ���ĵ��������ĵ����ѯ����ض����ۣ��Խ�Ҫ����Ľ��������������ѯ������ظ��û���

(��)�������

ѧ�������Ķ��鱾���������湤�����������裬ͬ���佻���뷨��

(��)С����ҵ

С�ѧ���ܽᣬ��ʦ�������ʽ���б��ڿε�С�ᡣ

��ҵ���ò�ͬ���������������ܶ���������¼�(�����顢�¼�����Ƭ��)��

��������ơ�

��������Ĺ���ԭ��

һ���������湤��ԭ��

�����������湤������

�������Ŀ��������

1.���ڿ�����ͨ��ʲô��ʽ����С��?

���ο��𰸡�

���ڿβ�����ʦ����ͬ�ܽ�ķ�ʽ����ѧ�����ԣ��ܽ���������Ĺ���ԭ������ʦ���и������䡣

������Ƶ�Ŀ������ѧ���ڻع˿���֪ʶ�Ļ����ϣ����������������ķ�ʽ�ܽ��Լ����ջ���ʦ�ܼ�ʱ���ѧ����ѧϰ������Ϣ�������佲��δ���������յ�֪ʶ��

2.����˵����������Ĺ�������?

���ο��𰸡�

�����ڻ������з��֡��Ѽ���ҳ��Ϣ;ͬʱ����Ϣ������ȡ����֯����������;���ɼ����������û�����IJ�ѯ�ؼ��֣����������п��ټ���ĵ��������ĵ����ѯ����ض����ۣ��Խ�Ҫ����Ľ��������������ѯ������ظ��û���

������Ϣ�����������������������

1.��Ŀ�����������������

2.���ݣ�

һ�������������

���ǰ��ܹ������������ϡ��ƻ���������ϣ��������Ҹ��ơ������ij����鵽“���������”�ķ���֮�С����������Ҳ����Ϊ“�к�����(Malware)”���ҹ���1994��2��28�հ䲼�ġ��л������������Ϣϵͳ��ȫ�����������ĵڶ�ʮ�����У��Լ��������������ȷ�Ķ��壺�����������ָ���ƻ����ڼ���������в��˵��ƻ���������ܻ��ٻ����ݡ�Ӱ������ʹ��,�������Ҹ��Ƶ�һ������ָ����߳�����롣

����������������ص㣺

����Ȩ��ִ���ԣ����������Ȼ�ȡ��ϵͳ�IJٿ�Ȩ����û�еõ��û����ɵ�ʱ������У���ʼ�ƻ��ж���

�����ԣ�����������ϵͳ�д��ںܳ�ʱ����������֣��ڷ���ʱ�Ż�ʹ����⧲�����������ش���ʧ��

��Ⱦ�ԣ���Ⱦ���Ǽ������������Ҫ���ص㣬Ҳ���ж�һ��������Dz����ĸ������ݡ�

DZ���ԣ�������ʱ��DZ��һ��ʱ�䲻������ʹ���Ǹо������Ѿ���Ⱦ�˲�����ʹ�䴫����Χ��Ϊ�㷺��

�ƻ��ԣ�һ�������ƻ��Ķ���ʽ�ͳ̶ȣ�ȡ�������ı�д�ߵ�Ŀ�ĺ�ˮƽ�����һ�����ж�����������˼�˼������ͺܿ�������һ�������Ե��ֺ���

�����ԣ�����������ı��ֿ����Dz���һ�����ֻ���ʾͼƬ�����ֵȣ�Ҳ�������ƻ�ϵͳ����ʽ��Ӳ�̡������������л��ٻ�Ӳ����

�ɴ����ԣ�������������ֻ��趨�����������������������ij�����ڡ����̵ĵ����������ij���ļ��ĵ��ã����У���������Ϊ���������IJ����Ӷࡣ

��������������ķ��Σ�

�����������Σ����Խ��Խ��ʽ���ֶ�����Ŀǰ��������������ڲ��Ͻ�����������Լ���������ķ��ɷ��棬�Դ�������������ɢ�������������Ϊ��ͬʱ��������ǿԤ������������ļ����о�������Ԥ�������������������������Ʒ�������ܼ��ټ��������������Σ�������ճ���Ϣ��У�����Ӧע����������Ҫ��㸴�ƺ�ʹ�õ��漰�����������������Զž���������������Ⱦ�Ŀ���;���ڶԼ����ϵͳ���в�����飬�������ļ����б���;��װɱ�������Լ��������ʵʱ����;��ע����ý���籨ֽ������̨����������վ�ṩ�����²�������Ͳ�������Ԥ�棬��ʱ����Ԥ�������Ĺ�����

3.����Ҫ��

(1)����10����������Խ���

(2)��Ͻ��������Ҫ�б�Ҫ�İ�����ơ�

(3)ѧ���ܹ����������������ص㣬�����ܹ�ѧ������������η��������������

�����Ŀ1.�����оٳ�������Ŀǰ���ڵļ��ֳ����ļ��������?

2.�����Ҫ˵һ�¼����������ʵ����ʲô�����ڼ�������������еĿɴ����ԣ����ܾٸ�ʵ����?

����ѧ���̡�

(һ)�����¿�

ͬѧ�ǣ�����������21��������һ����Ϣʱ������Ϣ�Ŀ��ٷ�չ�ʹ������ҵ���������˾�ı���������������ᾭ�õķ��ٷ�չ�����Դ�ͬʱ�������Ҳ�����źܶ��Σ������ǰ��ʱ�䱬����һ���ش�����Σ���¹ʣ����¹��漰����99�����ң�Ϯ���˳�ǧ����̨�����ϵͳ�����鷢�֣���Щ������DZ�һ����Ϊ“WannaCry(����֮��)�������������ƻ������Ը�Ⱦ�����ֲ��������е��ļ��ᱻ������ס���û���Ҫ֧����Ӧ�������ܽ��ָܻ�”��������¼������ǿ��Կ�������������ľ��ƻ��ԣ�������֪��ʲô�Ǽ��������?���������������Щ�ص���?��ڿ����Ǿ���һ��ѧϰһ�¼�������������֪ʶ��

(��)�¿ν���

����һ����ʶʲô�Ǽ��������?

��ʦͨ������������˾�ռ��ߵ�С��ð��������Ҷ�“�����Ҳ������”���С������ѧϰ�����������֪ʶ������֪�����������ೣ������һЩС����������Ǹ�ð�����յȡ���ʵѽ�������Ҳ����һ���������ģ��������������������Ϊ���ϸ������ģ�����������Ϊ��������ģ������������������Ϊ����(��ڿ�)�ڼ���������б��ƻ��߲����ܹ��ƻ���������ܻ��ٻ����ݡ�Ӱ������ʹ�ã��������Ҹ��Ƶ�һ������ָ����߳�����롣

���ڶ������������������������

ָ������������Ķ����ʦ����ѧ������̵���ʶ�������������ѧ��̸һ̸��������������������˵����Щ��������������ӡ�ѧ���Ƕ��������ԡ�Ԥ�裺������ʹ�ü������ʱ����ʱ��᳣������һ�����ڣ����������һ��Σ�յ��ļ������Ҵ��ļ���ʱ�������ܿ���������ʱ����ϵĵ����Ի������;����������ʹ��U�̴������ݵ�ʱ�����ʶ��U��ʱ�ᵯ��һ�����ڣ���ʾ��U�������⣬�뼰ʱ���ȵȡ�

��ʦ��֯ѧ�����ݸոյ����ӣ�����ѧ�����з������������������Щ����?ͨ��С�����ۣ���С���������С�����۵Ľ��������ѧ�������������ʦ�ٽ�Ͽ�ѧ��רҵ֪ʶ��ѧ����ϸ��������������ÿһ�����������ƻ���——�ƻ���������ڵ�����;�ڴ�Ⱦ��——��ͨ�����磬U�̵ȶ���;����ɲ����Ĵ���;�۱�����——����������ı��ֿ����Dz���һ�����ֻ���ʾͼƬ�����ֵȣ�Ҳ�������ƻ�ϵͳ����ʽ��Ӳ�̡������������л��ٻ�Ӳ��;��������——���������������һ��ϵͳ�д��ںܳ���ʱ����������֣��ڷ���ʱ�Ż�ʹ����⧲�����������ش���ʧ;�ݷ���Ȩ��ִ����——��������������Ȼ�ȡ��ϵͳ�IJٿ�Ȩ����û�еõ��û����ɵ�ʱ������У���ʼ�ƻ��ж�;��DZ����——�����������ʱ��DZ��һ��ʱ�䲻������ʹ���Ǹо������Ѿ���Ⱦ�˲�����ʹ�䴫����Χ��Ϊ�㷺;�߿ɴ�����——������������ֻ��趨�����������������������ij�����ڡ����̵ĵ����������ij���ļ��ĵ��ã����У���������Ϊ���������IJ����Ӷࡣ

����������������������ķ���

ѧϰ�˼���������Ķ����Լ��������������������ѧ��˵һ˵��������������η�������������ģ���������һ��С�����ۣ����ͨ����С�����������С��Ĵ𰸣���ʦ�������ķ�������ѧ���˽����ļ��������������

���ڶԼ�������в�����飬�����õ��Թܼҵ������Լ�������м��;

�����ݽ��а�ȫ���ݣ����Խ��ļ��ϴ����ٶ����̡���Ѷ���Ƶ������б�������;

�����ּ�����ܵ����������������ʱ��Ӧ��ȡ��Ч�Ĵ�ʩ������ɱ��������������Լ��������������������ʧ����Ҫ�����ϣ�Ӧ���о����Ӧ���о���ļ�����Ա�����������ܵı�������;

��ʶ��������������ƻ��Ժ�Σ���ԣ�����㸴�ƺ�ʹ�õ���������������������ž���������������Ⱦ��

(��)�������

���ģ���ҵС��

��������ơ���

�������Ŀ��������

1.�����оٳ�������Ŀǰ���ڵļ��ֳ����ļ��������?

���ο��𰸡�

�겡������Ҫ��ʹ��ij��Ӧ�ó����Դ��ĺ������Ա�д�IJ��������ȾWord������Word�겡������ȾExcel������Excel�겡���ȡ��겡�������У����״�����������ǿ��Σ���Ծ���ص㡣

��没������没����Σ��������ȫ��һ�ֶ��Բ���������ͨ��ɨ�������м����©��������Ⱦ���ڸ�©���ļ�����������ġ���没�����м�ǿ���ƻ��ԣ�������һ�����ڸ�Ⱦ���������д��ڸ�©���ļ�����������ġ���������ڿͼ������ϡ��������ļ���������������ɾܾ������������

2.�����Ҫ˵һ�¼����������ʵ����ʲô�����ڼ�������������еĿɴ����ԣ����ܾٸ�ʵ����?

���ο��𰸡�

(1)�����������ʵ���ǣ�һ������ָ����߳�����롣

(2)���ڼ���������еĿɴ������ص㣬��֪����������ʵ������CIH�����ķ���������4��26�ա��ڻ���ʱ�ⲡ���ķ���������“�� + �� = 13”������5��8�ա�6��7�յȡ�

(���α༭��admin)

1.��Ŀ���������ݿ�

2.���ݣ�

��ѧУ�“У���γ�”��ͬѧ��ϲ���Ŀγ�֮һ��ѧУ�����“У���γ�”��Ŀ�ڶ࣬ÿλͬѧ��Ҫ�����Լ���ʵ�����ѡ�μ���ؿγ̵�ѧϰ��Ϊ����ʱ���մ�ҵ�ѡ�������ѧУ������“У���γ�”���ݿ����洢�����Ϣ(����ҳͼ5-13),����ͨ�����ݿ�Ӧ��ϵͳ�����ݿ���й����������ͬʱ�ṩ���ݲ�ѯ������ͳ�Ƶȷ���ͨ��ǰ���ѧϰ�������Ѿ��˽���ݿ�Ӧ��ϵͳ���������ݿ����洢�������������ݣ���ʵ�ָ�Ч�������Ӷ����ֳ��ܴ�����ƣ������ǵ�����������ȷ������������ô���������Զ��Ӱ�졣��ô�����ݿ����ʲô���ӵ�?���ݿ��������֯�������ݵ�?�����������Ƕ�������“У���γ�”���ݿ���в������������˽����ݿ�����Ҫ�غ�����Ϣ�ķ�����

����

����������ѧ�����ϱ����ļ����е����ݿ��ļ�“У���γ�.mdb”��ͨ�����ۺͽ���������������⣺

(1)“У���γ�”���ݿ��е����ű�(��ͼ5-13)�볣���ı�����ʲô��ͬ?

(2)��“У���γ�”���ݿ���ԣ����ݿ��а�������Щ���ݣ������������֯��һ���?

(3)����ͼ5-14��ͼ5-15����ʾ������“У���γ�”���ݿ⣬��������������ݿ�����ѯ���ݡ�

�˽�ѧ��ѡ��У���γ̵�������ҹ���:

���ҹؼ��ʣ�“����”

�˽�ѡ��У���γ̵�ѧ������IJ��ҹ��̣�

���ҹؼ��ʣ�“���Զ������”

3.����Ҫ��

(1)�����ѧ�ڼ���Ҫ����������ѧ���ߣ�������ʾ���ɡ�

(2)Ҫ��֯�ʵ��Ľ�ѧ�������ѧ�����ֻ��ڡ�

(3)����10����������Խ���

�����Ŀ

1.ʲô�����ݿ�?

2.�������ݿ������Ϣ�Ļ���˼�롣

�����������

����ѧ���̡�

(һ)�����¿�

��ʦ���ö�ý��չʾѧУУ���γ�ѡ���������ѯ��ѧ����

��ʦ���ʣ�“ͬѧ�ǣ���������ѧУ������80��У���γ̣����Ǿ����ڲ������Ͽ�����������Ϣ����ϸ�۲�ͼ�е����ݣ�˼��������ü�����洢����ͼ����Ϣ��ʱ����ô��?��ʲô���߽���ȽϺ���?”

ѧ���ش�“����ͨ��Word��Excel�����ݿ�洢������Ϣ��”

��ʦ�ܽ“ͬѧ�Ƕ���ǰѧϰ��֪ʶ���յú��ι̣�ͨ��ǰ���ѧϰ�������Ѿ����˽����ݿ�Ӧ��ϵͳ�������ǵ��������������ô���������Զ��Ӱ�졣��ô�����ݿ����ʲô���ӵ�?���ݿ��������֯�������ݵ�?���죬�ͽ�һ��ѧϰ——���������ݿ�——�������ݿ⡷��”

(��)��֪̽��

����һ�����ݿ�ĸ���

��ʦ���ö�ý��������ҷ�����ǰ���õ��زģ�ѧ������У���γ����ݿ⣬�۲�˼����

(1)���ݿ�Ļ�����ɽṹ;(2)���ݿ�ṹ����ͨ������жԱȣ��кβ���?

ѧ��˼���ó������ݿ������������DZ������ݿ�Ĺ���ҪԶԶ������ͨ���ӱ���Ĺ��ܡ�Excel���ļ���ʽ�������ݣ����ұ�������ݺ������ƣ����ݿ����ϵͳ��ר�Ŵ洢���ݵ�����ϵͳ���������ݵĴ洢���Ƚϴ�

��ʦ��ѧ���Ļ����Ϲ������ݿ�Ļ�����ʶ���������ݿ�ĸ�����ݿ���һ�����ڴ洢�ڼ�����ڡ�����֯�ġ��ɹ����ġ�ͳһ���������ݼ��ϣ���һ����һ�������ݽṹ���洢�������ݵ�һ�����ϡ�

��������������ݿ�Ĺ���

��ʦ����ѧ���Ķ�������ݣ��˽�У���γ����ݿ⽨���ķ������۲�“У���γ�”����“ѧ��”����˼����Щ����(��ͷ��Ϣ��“У���γ�”���еĿγ̡�ѧ�����༶��)��ô�ݱ�����ģ������ռ���Щ����?����“��ʵ����→��Ϣ����→���������”�Ĵ������̡�

ѧ��˼�����ɳ��������ݿ�Ļ������̣�

�ռ������Ϣ→������Ϣ����→ȷ������֮���ϵ→�������ݿ�ṹ→�༭���ݿ⡣

����������ѯ���ݿ�

��ʦ������⣺��“У���γ�”���ݿ��У�Ҫ�˽�“����ѡ����ʲô�γ�”���ֹ������������ô������?

��ͬ������ΪС�飬���۷�������Ľ��˼·��

ѧ��˼����ش𣺴�“ѡ��ѧ�������”���ҵ�“����”�������Ϣ����֪��ѡ���ǿγ̺�“ST01”�Ŀγ̣����γ̺�Ϊ“ST01”�Ŀγ�������Ҫ��“У���γ������”���ܲ鵽����˵�֪�γ̺�“ST01”Ϊ“�й�ʫ���о�”У���γ̡�

��ʦʾ����������Access���ݿⴴ��“��ѯ”�IJ�����ѧ����ϸ�۲첢���������һ����ѯ——“�˽�ѡ��У���γ̵�ѧ������IJ��ҹ���”��

(��)�������

�����ģ�����������ݿ�

��ʦ�ܽͨ���ղ����ݿ���ƺͲ�ѯ���ݿ��ѧϰ����ҶԽ������ݿ�ķ�������������ʶ����������������������ƺͽ���һ��“��ϲ�����鼮”�����ݿ⡣ͬѧ����ѧϰС��Ϊ��λ������ȷ�����ݿ���������ݣ�������������������ϣ���ƽ������ݿ�ķ�����

ѧ��С�齻����չʾ�������ݿ����Ʒ����������������ʦ����һЩ�����ѧ������Access���������Լ������ݿ��ļ������ص�չʾ����ʦ�������Ƽ�С���������Ʒ��������������ݿ�����˼��ͷ�����

(��)С����ҵ

1.���ʻع˱��ڿ���ѧ֪ʶ�㣬�ڴ˻����Ͻ�ʦ���Ը�����

2.��ѧ���κ��ռ��������Լ��ĸ���ͨѶ¼���������������ݿ�ķ�ʽ�洢��Ϣ��

��������ơ�

�������ݿ�

һ�����ݿ�ĸ���

�����������ݿ�Ĺ���

������ѯ���ݿ�

�������Ŀ��������

1.ʲô�����ݿ�?

���ο��𰸡�

���ݿ�ָһ�����ڴ洢�ڼ����������֯�ġ��ɹ����ġ�ͳһ���������ݼ��ϡ����ݿ�ϵͳ��һ����һ�������ݽṹ���洢�������ݵļ��������ϵͳ���ص㣺��һ���ṹ��֯�洢���ݡ�ͳһ�������ɹ�������Ч�����١�

2.�������ݿ������Ϣ�Ļ���˼�롣

���ο��𰸡�

���ݿ��Dz��ñ���Ľṹ�Լ������֮��Ĺ�ϵ���д洢������Ϣ�ġ����ݿ�����Ч��֯������Ϣ�ķ���֮һ�������������ݿ�洢������Ϣ��˼�뷽�����������������õ���Ϣ����������ϰ�����൱���õġ�

������Ϣ����������Ѱ��-��������Ĺ���ԭ����

1.��Ŀ����������Ĺ���ԭ��

2.���ݣ�

��������Ĺ���ԭ��

�������治������ʵʱ�����������ϒ�����Ϣ����������Ԥ�������õ���ҳ�������ݿ⡣����������������ҳ�ϵ�����, ֻ�ܻ�е��ƥ����ҳ�ϵ����֡�

���������ϵ��������棬ͨ��ָ�ռ����������ϼ�ǧ��������ʮ�ڸ���ҳ������ҳ�е�ÿһ����(�����Ĺؼ���)���������������������ݿ��ȫ���������档���û�����ij���ؼ��ʽ��м���ʱ������ҳ�������а����˸ùؼ��ʵ���ҳ������Ϊ����������д������ھ���һЩ�㷨����������������Ľ�����հ����������ؼ�����س̶ȵĸߵ��������г�����

��������������������̿��Լ�����Ϊ������һ�Ǵӻ�������ץȡ��ҳ�����ǽ����������ݿ⣬�������������ݿ��ж������������������ͼ��ʾ��

1.����������ץȡ��ҳ

�������������ܹ������������Զ��ռ���ҳ��“֩��”(Spider)ϵͳ�����Զ�������������������ҳ�е���������“��”��������ҳ���ظ���һ���̣���������“��”������ҳ�ռ�������

2.�����������ݿ�

��������������ռ���������ҳ���з�������ȡ�����ҳ��Ϣ��������ҳ��URL���������ͣ�ҳ�����ݰ��������йؼ��ʣ��ؼ��ʵ�λ�á�����ʱ�䡢��С����������ҳ�����ӹ�ϵ�ȣ�����һ������ض��㷨���д������Ӽ��㣬�õ�ÿһ����ҳ���ҳ�����ּ�������ÿһ���ؼ��ʵ���س̶�(����Ҫ��)��Ȼ������Щ�����Ϣ������ҳ�������ݿ⡣

3.���������ݿ��ж����������������

���û����˹ؼ�������������ϵͳ����ʹ���ҳ�������ݿ��в�����ùؼ�����ƥ���������ҳ��Ȼ�������Щ��ҳ��ؼ��ʵ���س̶ȣ�������������ֵ��������һ����������س̶�Խ�ߣ��ŵĴ���Խ��ǰ��

3.����Ҫ��

(1)����10����������Խ���

(2)��Ͻ��������Ҫ��ѧ�����롣

(3)�Խ��������漰������������ʾ���ɡ�

�����Ŀ1.���ڿ�����ͨ��ʲô��ʽ����С��?

2.����˵����������Ĺ�������?

����ѧ���̡�

(һ)�����¿�

ͬѧ�ǣ��Ͽ�ǰ����ʦ�ʹ����һ���������Ϸ����˵һ�����⣬ͬѧ�ǿ���ѡ�����ۻ�������ʽѰ�Ҵ𰸲�����“�������������”��“��ѧУȥ�»����Ĺ���·��”……

�ղ���ʦ����ͬѧ�Ƕ���ͨ���ڰٶ����������Ͻ�������Ѱ�ҳ���ȷ�𰸣�����������������ν��й������أ���ڿ�����һ��ѧϰ��——�����¿�——����Ѱ��-��������Ĺ���ԭ����

(��)�¿ν���

1.�������湤��ԭ��

(1)ѧ���Ķ��̲ģ�С�������������湤��ԭ����

(2)��ʦ��С��������������������Ǹ����û�����Ĺؼ��ʣ���Ԥ�������õ���ҳ�������ݿ��е����ݽ���ƥ�䣬��ͨ��һЩ�㷨��������������������ؼ�����س̶ȵĸߵ��������г�����

(3)��ʦ����ѧ�������������в��䣺���ڵĒ��������Ѿ��ձ�ʹ�ó����ӷ���������������������ͨ������������վ�Ķ��������۱����ӵ���վ�������Ᵽ֤���û�������ʱ��Խ���û���ӭ����������Խ��ǰ��

2.�������湤������

(1)��ʦ���ʣ�������������Ĺ���ԭ������ͬѧ��ͬ������Ϊһ���ܽ��������湤�����̡�

(2)��ʦ��ѧ�������������������湤�����̹���Ϊ������һ�Ǵӻ�������ץȡ��ҳ�����ǽ����������ݿ⣬�������������ݿ��ж����������������

(3)��ʦ����ѧ�������������в��䣺��������Ļ�������ԭ�����������������̣�һ�����к�ץȡ�������ڻ������з��֡��Ѽ���ҳ��Ϣ;���ǽ��������⣺ͬʱ����Ϣ������ȡ����֯����������; �����������ɼ����������û�����IJ�ѯ�ؼ��֣����������п��ټ���ĵ��������ĵ����ѯ����ض����ۣ��Խ�Ҫ����Ľ��������������ѯ������ظ��û���

(��)�������

ѧ�������Ķ��鱾���������湤�����������裬ͬ���佻���뷨��

(��)С����ҵ

С�ѧ���ܽᣬ��ʦ�������ʽ���б��ڿε�С�ᡣ

��ҵ���ò�ͬ���������������ܶ���������¼�(�����顢�¼�����Ƭ��)��

��������ơ�

��������Ĺ���ԭ��

һ���������湤��ԭ��

�����������湤������

�������Ŀ��������

1.���ڿ�����ͨ��ʲô��ʽ����С��?

���ο��𰸡�

���ڿβ�����ʦ����ͬ�ܽ�ķ�ʽ����ѧ�����ԣ��ܽ���������Ĺ���ԭ������ʦ���и������䡣

������Ƶ�Ŀ������ѧ���ڻع˿���֪ʶ�Ļ����ϣ����������������ķ�ʽ�ܽ��Լ����ջ���ʦ�ܼ�ʱ���ѧ����ѧϰ������Ϣ�������佲��δ���������յ�֪ʶ��

2.����˵����������Ĺ�������?

���ο��𰸡�

�����ڻ������з��֡��Ѽ���ҳ��Ϣ;ͬʱ����Ϣ������ȡ����֯����������;���ɼ����������û�����IJ�ѯ�ؼ��֣����������п��ټ���ĵ��������ĵ����ѯ����ض����ۣ��Խ�Ҫ����Ľ��������������ѯ������ظ��û���

������Ϣ�����������������������

1.��Ŀ�����������������

2.���ݣ�

һ�������������

���ǰ��ܹ������������ϡ��ƻ���������ϣ��������Ҹ��ơ������ij����鵽“���������”�ķ���֮�С����������Ҳ����Ϊ“�к�����(Malware)”���ҹ���1994��2��28�հ䲼�ġ��л������������Ϣϵͳ��ȫ�����������ĵڶ�ʮ�����У��Լ��������������ȷ�Ķ��壺�����������ָ���ƻ����ڼ���������в��˵��ƻ���������ܻ��ٻ����ݡ�Ӱ������ʹ��,�������Ҹ��Ƶ�һ������ָ����߳�����롣

����������������ص㣺

����Ȩ��ִ���ԣ����������Ȼ�ȡ��ϵͳ�IJٿ�Ȩ����û�еõ��û����ɵ�ʱ������У���ʼ�ƻ��ж���

�����ԣ�����������ϵͳ�д��ںܳ�ʱ����������֣��ڷ���ʱ�Ż�ʹ����⧲�����������ش���ʧ��

��Ⱦ�ԣ���Ⱦ���Ǽ������������Ҫ���ص㣬Ҳ���ж�һ��������Dz����ĸ������ݡ�

DZ���ԣ�������ʱ��DZ��һ��ʱ�䲻������ʹ���Ǹо������Ѿ���Ⱦ�˲�����ʹ�䴫����Χ��Ϊ�㷺��

�ƻ��ԣ�һ�������ƻ��Ķ���ʽ�ͳ̶ȣ�ȡ�������ı�д�ߵ�Ŀ�ĺ�ˮƽ�����һ�����ж�����������˼�˼������ͺܿ�������һ�������Ե��ֺ���

�����ԣ�����������ı��ֿ����Dz���һ�����ֻ���ʾͼƬ�����ֵȣ�Ҳ�������ƻ�ϵͳ����ʽ��Ӳ�̡������������л��ٻ�Ӳ����

�ɴ����ԣ�������������ֻ��趨�����������������������ij�����ڡ����̵ĵ����������ij���ļ��ĵ��ã����У���������Ϊ���������IJ����Ӷࡣ

��������������ķ��Σ�

�����������Σ����Խ��Խ��ʽ���ֶ�����Ŀǰ��������������ڲ��Ͻ�����������Լ���������ķ��ɷ��棬�Դ�������������ɢ�������������Ϊ��ͬʱ��������ǿԤ������������ļ����о�������Ԥ�������������������������Ʒ�������ܼ��ټ��������������Σ�������ճ���Ϣ��У�����Ӧע����������Ҫ��㸴�ƺ�ʹ�õ��漰�����������������Զž���������������Ⱦ�Ŀ���;���ڶԼ����ϵͳ���в�����飬�������ļ����б���;��װɱ�������Լ��������ʵʱ����;��ע����ý���籨ֽ������̨����������վ�ṩ�����²�������Ͳ�������Ԥ�棬��ʱ����Ԥ�������Ĺ�����

3.����Ҫ��

(1)����10����������Խ���

(2)��Ͻ��������Ҫ�б�Ҫ�İ�����ơ�

(3)ѧ���ܹ����������������ص㣬�����ܹ�ѧ������������η��������������

�����Ŀ1.�����оٳ�������Ŀǰ���ڵļ��ֳ����ļ��������?

2.�����Ҫ˵һ�¼����������ʵ����ʲô�����ڼ�������������еĿɴ����ԣ����ܾٸ�ʵ����?

����ѧ���̡�

(һ)�����¿�

ͬѧ�ǣ�����������21��������һ����Ϣʱ������Ϣ�Ŀ��ٷ�չ�ʹ������ҵ���������˾�ı���������������ᾭ�õķ��ٷ�չ�����Դ�ͬʱ�������Ҳ�����źܶ��Σ������ǰ��ʱ�䱬����һ���ش�����Σ���¹ʣ����¹��漰����99�����ң�Ϯ���˳�ǧ����̨�����ϵͳ�����鷢�֣���Щ������DZ�һ����Ϊ“WannaCry(����֮��)�������������ƻ������Ը�Ⱦ�����ֲ��������е��ļ��ᱻ������ס���û���Ҫ֧����Ӧ�������ܽ��ָܻ�”��������¼������ǿ��Կ�������������ľ��ƻ��ԣ�������֪��ʲô�Ǽ��������?���������������Щ�ص���?��ڿ����Ǿ���һ��ѧϰһ�¼�������������֪ʶ��

(��)�¿ν���

����һ����ʶʲô�Ǽ��������?

��ʦͨ������������˾�ռ��ߵ�С��ð��������Ҷ�“�����Ҳ������”���С������ѧϰ�����������֪ʶ������֪�����������ೣ������һЩС����������Ǹ�ð�����յȡ���ʵѽ�������Ҳ����һ���������ģ��������������������Ϊ���ϸ������ģ�����������Ϊ��������ģ������������������Ϊ����(��ڿ�)�ڼ���������б��ƻ��߲����ܹ��ƻ���������ܻ��ٻ����ݡ�Ӱ������ʹ�ã��������Ҹ��Ƶ�һ������ָ����߳�����롣

���ڶ������������������������

ָ������������Ķ����ʦ����ѧ������̵���ʶ�������������ѧ��̸һ̸��������������������˵����Щ��������������ӡ�ѧ���Ƕ��������ԡ�Ԥ�裺������ʹ�ü������ʱ����ʱ��᳣������һ�����ڣ����������һ��Σ�յ��ļ������Ҵ��ļ���ʱ�������ܿ���������ʱ����ϵĵ����Ի������;����������ʹ��U�̴������ݵ�ʱ�����ʶ��U��ʱ�ᵯ��һ�����ڣ���ʾ��U�������⣬�뼰ʱ���ȵȡ�

��ʦ��֯ѧ�����ݸոյ����ӣ�����ѧ�����з������������������Щ����?ͨ��С�����ۣ���С���������С�����۵Ľ��������ѧ�������������ʦ�ٽ�Ͽ�ѧ��רҵ֪ʶ��ѧ����ϸ��������������ÿһ�����������ƻ���——�ƻ���������ڵ�����;�ڴ�Ⱦ��——��ͨ�����磬U�̵ȶ���;����ɲ����Ĵ���;�۱�����——����������ı��ֿ����Dz���һ�����ֻ���ʾͼƬ�����ֵȣ�Ҳ�������ƻ�ϵͳ����ʽ��Ӳ�̡������������л��ٻ�Ӳ��;��������——���������������һ��ϵͳ�д��ںܳ���ʱ����������֣��ڷ���ʱ�Ż�ʹ����⧲�����������ش���ʧ;�ݷ���Ȩ��ִ����——��������������Ȼ�ȡ��ϵͳ�IJٿ�Ȩ����û�еõ��û����ɵ�ʱ������У���ʼ�ƻ��ж�;��DZ����——�����������ʱ��DZ��һ��ʱ�䲻������ʹ���Ǹо������Ѿ���Ⱦ�˲�����ʹ�䴫����Χ��Ϊ�㷺;�߿ɴ�����——������������ֻ��趨�����������������������ij�����ڡ����̵ĵ����������ij���ļ��ĵ��ã����У���������Ϊ���������IJ����Ӷࡣ

����������������������ķ���

ѧϰ�˼���������Ķ����Լ��������������������ѧ��˵һ˵��������������η�������������ģ���������һ��С�����ۣ����ͨ����С�����������С��Ĵ𰸣���ʦ�������ķ�������ѧ���˽����ļ��������������

���ڶԼ�������в�����飬�����õ��Թܼҵ������Լ�������м��;

�����ݽ��а�ȫ���ݣ����Խ��ļ��ϴ����ٶ����̡���Ѷ���Ƶ������б�������;

�����ּ�����ܵ����������������ʱ��Ӧ��ȡ��Ч�Ĵ�ʩ������ɱ��������������Լ��������������������ʧ����Ҫ�����ϣ�Ӧ���о����Ӧ���о���ļ�����Ա�����������ܵı�������;

��ʶ��������������ƻ��Ժ�Σ���ԣ�����㸴�ƺ�ʹ�õ���������������������ž���������������Ⱦ��

(��)�������

���ģ���ҵС��

��������ơ���

�������Ŀ��������

1.�����оٳ�������Ŀǰ���ڵļ��ֳ����ļ��������?

���ο��𰸡�

�겡������Ҫ��ʹ��ij��Ӧ�ó����Դ��ĺ������Ա�д�IJ��������ȾWord������Word�겡������ȾExcel������Excel�겡���ȡ��겡�������У����״�����������ǿ��Σ���Ծ���ص㡣

��没������没����Σ��������ȫ��һ�ֶ��Բ���������ͨ��ɨ�������м����©��������Ⱦ���ڸ�©���ļ�����������ġ���没�����м�ǿ���ƻ��ԣ�������һ�����ڸ�Ⱦ���������д��ڸ�©���ļ�����������ġ���������ڿͼ������ϡ��������ļ���������������ɾܾ������������

2.�����Ҫ˵һ�¼����������ʵ����ʲô�����ڼ�������������еĿɴ����ԣ����ܾٸ�ʵ����?

���ο��𰸡�

(1)�����������ʵ���ǣ�һ������ָ����߳�����롣

(2)���ڼ���������еĿɴ������ص㣬��֪����������ʵ������CIH�����ķ���������4��26�ա��ڻ���ʱ�ⲡ���ķ���������“�� + �� = 13”������5��8�ա�6��7�յȡ�

(���α༭��admin)

����Ƽ�

- �� 2020�ϰ�����е�����ʦ�ʸ�֤�������⼰

- �� 2020�ϰ��������ʷ��ʦ�ʸ�֤�������⼰

- �� 2020�ϰ���������ν�ʦ�ʸ�֤�������⼰

- �� 2020�ϰ����������������ܣ����У�

- �� 2020���°����������������ܣ����У�

- �� 2019�°����������������ܣ�Сѧ��

- �� 2019�°������������ʦ�ʸ�֤�������⼰

- �� 2019�°����������������ʦ�ʸ�֤������

- �� 2019�°����������������ʦ�ʸ�֤������

- �� 2019�°���Сѧ����������ʦ�ʸ�֤������

��У�γ�

�������

��������